成功例にも着目しよう

個人情報の漏えいや、Webサイトの改ざんなどの情報セキュリティ被害が多発している一方で、的確な対策で損失を未然に防いだり、システムへの不正侵入を受けてもダメージを最小限にくい止めたりしている企業も多く存在します。

一例を挙げると、中部地方のある精密機械メーカーでは、自社製品の設置状況などが記録されたデータを社内のプリンタから不正に印刷されて持ち出されましたが、リスク管理システムがすぐに検知し、短時間で回収できたため、外部への情報の流出は防ぐことができました。

神奈川県のある電機機器メーカーでは、1人の従業員が不注意からメールに添付されたファイルを開き、ランサムウェア(※注1)に感染してしまいましたが、すぐに検知して対処しバックアップツールも稼働していたため、業務への影響は軽微だったとされています。

成功事例の共通項は?

最近は、ビジネスメール詐欺(※注2)が、IPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威 2018」で、前年のランク外から3位に入り、攻撃件数が激増していますが、高い精度で検知できている企業も少なくありません。

このような“成功事例”はニュースバリューが低いためか、話題に上ることは少ないのですが、共通項を探すと、経営者がセキュリティ対策に積極的に関与している点があるようです。

リスク管理システムやバックアップツールを稼働させるには、コストと運用の負荷が発生し、中小企業の場合、負担は小さくないはずです。巧妙なビジネスメール詐欺を察知するには、セキュリティ教育も必要でしょう。それでも、万一被害に遭遇した場合のことを考えて、事前に対策していたから大きな被害を避けることが出来たのです。

経営者の迅速な判断を起点に

企業の規模を問わず、経営者のセキュリティに取り組む姿勢が問われるようなった理由は、2000年代から2010年代のはじめ頃に比べると、サイバー攻撃が多様化、巧妙化したことが挙げられます。

中小企業の場合、情報セキュリティの専任スタッフがいないことも多いのですが、それでも以前でしたら、標的になるケース自体が少なかったこと、そして攻撃手法もいまほど洗練されていなかったため、アンチウイルスの導入やOSのアップデートなど、基本的な作法を守っていれば、大きな被害が出ることはあまりありませんでした。

しかし、いまはランサムウェアや標的型攻撃(※注3)のターゲットは細分化し、中小企業も狙うようになっています。攻撃の手法も年々巧妙になって、アンチウイルスなどの対策だけでは、十分な防御は難しくなったのです。

このような状況下では、セキュリティ担当者を置いている企業であっても、担当者個人の頑張りだけでは対応しきれません。いまの脅威に備えていくには、経営者自らによる推進と全社レベルの協力が不可欠なのです。

経営者の意識は高まったが……

ここ2~3年、業界団体や調査会社などが行うアンケートを見ても、経営者のセキュリティに対する危機感は高まっているようです。IPAが発行した「情報セキュリティ白書 2018」でも、経営層のリスク認識は「民間平均」で71.3%と、かなり高い数字を示しています。

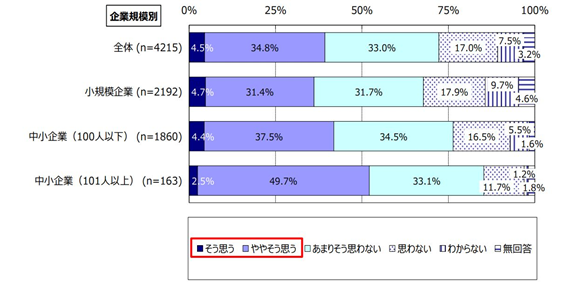

しかし、意識の高まりがセキュリティ対策の強化に直結しているか否かは別問題です。特に中小事業者は対応が遅れ気味で、「情報セキュリティ対策は十分」と判断している企業(小規模企業)は36.1%に止まるという報告も出ています(図1)。

図1. 自社の情報セキュリティ対策が十分と認識している企業の割合

出典:「2016年度 中小企業における情報セキュリティ対策に関する実態調査」(IPA)

この種の調査に加えて、毎日のように報じられるセキュリティ被害に関する詳報を見る限り、特に中小企業の場合、経営者が先導して情報セキュリティに取り組み、成果を上げているところは、まだ少ないのが現状ではないでしょうか。

課題は“意識と実践のギャップ”

経営者がセキュリティ対策にコミットする場合、ある程度の素養も必要になりますが、専門的な技術の知識を会得することは容易ではありません。セキュリティ対策は、直接的には利益を生まないため、投資効果を実感しづらく、中小企業は費用の捻出が難しいという悩みもあるでしょう。

また、脅威に関する情報は、エンジニアやセキュリティ担当者向けの情報は世界中から毎日毎時、発信されていますが、経営者向けのそれは多くはありません。

経営層のセキュリティ意識の高まりが対策の強化に直結しにくい理由の一つとして、“意識と実践を連動する”手段に課題ありと言えそうです。

このような現状を受け、総務省や経済産業省、IPAなどの機関が情報やツールの整備に力を入れています。

中小企業向けのセキュリティガイドライン

中小企業向けの実践的なツールとして活用されているのが、IPAが発行した「中小企業の情報セキュリティ対策ガイドライン 第2.1版」です。

これまで経営者を対象としてすぐに実践できる形でまとめられた情報は少なかったため、発行後は多くの企業に参照されるようになり、情報セキュリティ対策に関係する公的機関や業界団体も推奨するガイドラインとして位置づけられています。

以下の3点は、「ガイドライン 第2.1版」の冒頭で「経営者の皆様へ」と題した一文に出てくる見出しです。

「情報セキュリティ対策は、経営に大きな影響を与えます!」

「経営者が法的・道義的責任を問われます!」

「組織として対策するために、担当者への指示が必要です!」

セキュリティに対する意識は高まっていても、多忙な経営者のみなさまは、具体的な情報に接している時間は多くはないかもしれません。「経営者編」は、上記の3要素がコンパクトにまとめられていますので、前提知識として一度目を通してみてはいかがでしょうか?

経営者が認識すべき「3原則」

経営者が認識すべき要素として挙げられている「3原則」です。

1.情報セキュリティ対策は経営者のリーダーシップで進める

2.委託先の情報セキュリティ対策まで考慮する

3.関係者との情報セキュリティに対するコミュニケーションはどんなときも怠らない

1は現在のセキュリティ対策は、担当者個人や担当部門だけでは対応が難しいため、経営者の先導が必須であること。2は、いまのビジネスは1社だけで完結することはなく、複数の企業間で機密情報、個人情報を共有して遂行するため、業務上の接点がある企業のセキュリティ対策も考慮せよという点です。

3は、顧客、取引先、委託先などの関係者に、自社のセキュリティ対策や事故が発生した際の対応方法などを、平時から伝えておくことです。コミュニケーションを絶やさないことで信頼関係を維持でき、万一の事故の際もより円滑な対応ができるようになります。

経営者に課せられる実務

経営者が行う実務は、以下の「重要7項目」です。

1.情報セキュリティに関する、組織全体の対応方針を定める

2.情報セキュリティ対策のための資源(予算、人材など)を確保する

3.担当者に必要と考えられる対策を検討させて実行を指示する

4.情報セキュリティ対策に関する定期・随時の見直しを行う

5.業務委託や外部サービスを利用する場合は、情報セキュリティに関する責任範囲を明確にする

6.情報セキュリティに関する最新動向を収集する

7.緊急時の社内外の連絡先や被害発生時の対処について準備しておく

4以降はどちらかと言うと、「ガイドライン」後半の「管理実践編」の対象、情報システム部門・担当者の領域ですが、現場の実務は担当者に預けるとしても、経営者は“丸投げ”することなく、進捗状況と結果は把握しておく必要があります。

「ガイドライン」の序文で触れていた「組織として対策するために、担当者への指示が必要です!」、そして3原則の3番目「関係者との情報セキュリティに対するコミュニケーションはどんなときも怠らない」を実践するには、「重要7項目」の全体を常に意識しておくことが前提と言えます。

現場での実践は「5か条」と「5分間診断」で

実務担当者を対象にした第2部「管理実践編」では、セキュリティ対策を実行する際の考え方と手法、ツールなどが紹介されています。ツールは以下の二つです。

・「情報セキュリティ5か条」

・「5分でできる! 情報セキュリティ自社診断」

「5か条」は、「OSやソフトウェアは常に最新の状態にしよう」「ウイルス対策ソフトを導入しよう!」などの5項目。「5分でできる!」は、Windows Updateの実施状況、パスワードの強度、データのバックアップ体制、電子メールの運用ルールなどの項目をチェックできます。

どの要素もインターネットを利用する人なら、何度も耳にしているはず。それでもセキュリティ被害が多発しているという事実は、それを確実に実践している人、組織が少ないということでしょう。

この機会に「中小企業の情報セキュリティ対策ガイドライン 第2.1版」を活用し、経営者、セキュリティ担当者が一体となって、安全対策を見直してみることをお勧めします。

※注1.ランサムウェア

侵入したシステムをファイルの暗号化などの操作で使用不能な状態にし、回復するための金銭を要求するマルウェア。ランサム(ransom)は身代金の意味。

※注2.標的型攻撃

特定の企業や組織を狙うマルウェアによる攻撃。代表的な手法として、メールに添付したウイルスを実行させ、企業秘密や顧客情報の搾取を狙うなどの手口がある。

※注3. ビジネスメール詐欺

企業の経営層や取引先などの関係者を装って偽のメールを送信し、攻撃者の口座に不正に金銭を振り込ませる攻撃手法